Hitelkártyacsalók a WooCommerce sebezethőségét kihasználva kártyaadatokat lopnak

A hitelkártyacsalók újabban a WordPress ingyenes e-commerce szolgáltatást biztosító WooCommerce plugint vették célba egy JavaScript alapú malware-rel, hogy eltérítsék a fizetéseket az immár a csalók által használt számlákra.

Mi az a WooCommerce?

A WooCommerce a WordPresshez használható legnépszerűbb ecommerce bővítmény, amelyet több mint 5 millió weboldal használ, fizikális, vagy virtuális javak árusítására. Többek között bővíthető szállítási, fizetési és számlázási modulokkal.

WooCommerce bankkártyalopás

Ez nem az első eset, hogy a WooCommerce céltáblája lesz a hasonló típusú csalási kísérleteknek, még 2018-ban volt jellemző, hogy hackerek bruteforce módszerrel próbáltak webshopok admin jelszavaihoz hozzáférni.

A WordPress és a WooCommerce előnye az, ami a hátránya is: rengetegen használják, ezért mindenki tudja, hol lehet belépni egy ilyen weboldalra – innentől kezdve pedig lehet felhasználónév / jelszó párosokkal kísérletezni.

Meg lehet persze változtatni a belépési oldalt, de ez webshopok esetében nem igazán járható út, egy olyan weboldalnál viszont, ahol csak néhány admin van, nincsenek vásárlók, vagy feliratkozók, érdemes ezt már a telepítés után megtenni.

Tehát a WordPress és a WordPress alapú webshopok általában céltáblái az ilyen típusú feltörési kísérleteknek, azonban eddig főleg a bővítmény beállításaiban eszközöltek változtatásokat (amennyiben bejutottak) méghozzá úgy, hogy a fizetési beállításokat módosították.

Például az eladó helyett a támadó PayPal címére irányították át az átutalt összegeket.

Ezért is újdonság a mostani, bankkártya-cserés támadási módszer Ben Martin, a Sucuri szakértője szerint.

A támadásokat Ben az az olyan ügyfelek által jelentett eseteket vizsgálva találta meg, akik WordPress és WooCommerce alapú webshopot üzemeltetnek.

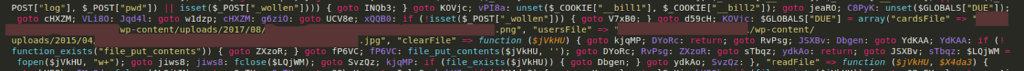

Egy összehasonlító tesztből kiderül, hol nyúltak belel a core fájlokba és adták hozzájuk az fertőző kódot egy látszólag ártatlan JavaScript fájlhoz.

Bár állítása szerint a JavaScript kissé nehezen értelmezhető, egy dolog azért tiszta: az ártalmas kód lementi a kártyaszámot és a CVV (3 jegyű biztonsági kód) kódot is sütik formájában.

Ahogyan egy tipikus PHP malware, ez is sok réteg kód alatt igyekszik elrejteni a valódi célját és hogy elkerülje egy hétköznapi webszerkesztő figyelmét.

Ami még kiemeli ezt a mostani támadást a többi közül, hogy a támadók a JavaScript kártyamásolót az oldalak core fájljai közé juttatták be, nem pedig valami harmadik féltől származó bővítményen keresztül jutott az oldalakra.

Eltűnteti a nyomait

Az ellopott bankkártya-információk két képfájlban kerülnek tárolásra a wp-content/uploads mappában.

De ahogy megállapította, a kártyamásoló képes lehet eltűntetni a saját nyomait, mivel a képek még azelőtt eltűntek, hogy elkezdhette volna analizálni a fertőzött oldalakat.

Bár általában a belépési pontokat egy Magecart típusú támadásnál könnyű megállapítani, itt nem ez volt a helyzet.

A dolog hátterében valószínűleg egy feltört admin fiók, SFTP jelszó, vagy hosting jelszó állhat.

Az ajánlásában az áll, hogy (nyilván) erősítsük meg a weboldalak (különösen a webshopok) védelmét azzal, hogy megtiltjuk a wp-admin szerkesztését azzal, hogy a következő sort a wp-config.php fájlhoz adjuk:

define(‘DISALLOW_FILE_EDIT’, true);

Ehhez hasonló taktikával próbálták régebben az olyan WordPress oldalakat támadni, ahol Stripe-ot használtak fizetési közvetítőként (Magyarországon nem elérhető).

2019 októberében az FBI kiadott egy figyelmeztetést a hasonló, kis-, és középvállalkozásokat célzó bankkártya-adat lopási esetekről.

Ha szeretnél egy lépéssel tovább menni, hogy biztonságban tudd a weboldalad, a malware védelem mellett érdemes (webshopok esetében akár valós idejű) biztonsági mentést végző megoldást beszerezned.